自从大象网在2012年买过一次独立服务器之后,再也没有买过了,因为自己根本不需要那么高的服务器,所以后来就一直使用着各种“云”厂商的VPS(Virtual Private Server 虚拟专用服务器),甚至现在用上了轻量云服务器。

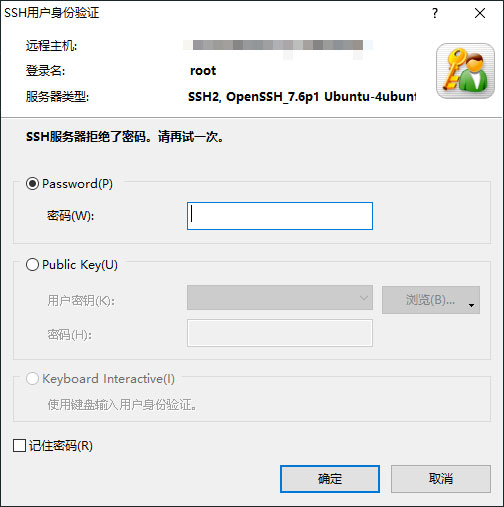

很多个网站或应用堆在一个服务器里又有些寒酸或者确实有些捉襟见肘,所以大象网基本都是一台VPS对应着一个网站,而VPS多了之后管理起来也就麻烦了很多,时常还会偷懒没有安装一些安全软件,而最近看了看网站日志居然发现很多坏人在扫SSH,所以想到了一个简单的方法,安装Fail2ban,当然,小软件就不要抱着可以防护多大攻击的幻想了。

apt-getinstall fail2ban

这台服务器是UBUNTU系统,所以安装也很简单。

vi /etc/fail2ban/jail.conf

安装好后我们还需要修改一下Fail2ban的具体配置。

ignoreip = 127.0.0.1 192.168.10.0/24

添加白名单的IP范围,当有二组以上IP则使用空白做为分割符号。

bantime = 600

设定 IP 被封锁的时间(秒),如果值为 -1,代表永远封锁。

maxretry = 3

允许尝试的次数,设定在多少时间内达到 maxretry 的次数就封锁。

enabled =true

最后在需要启用的项目添加上面的代码,才能启动FFail2ban。

重新启动

/etc/init.d/fail2ban restart

查看运行状态

fail2ban-client status

查看SSH项目执行情况

fail2ban-client status ssh

比如增加屏蔽时间为一天

fail2ban-client setssh-iptables bantime 86400

重新读入配置文件

fail2ban-client reload